Beneficios

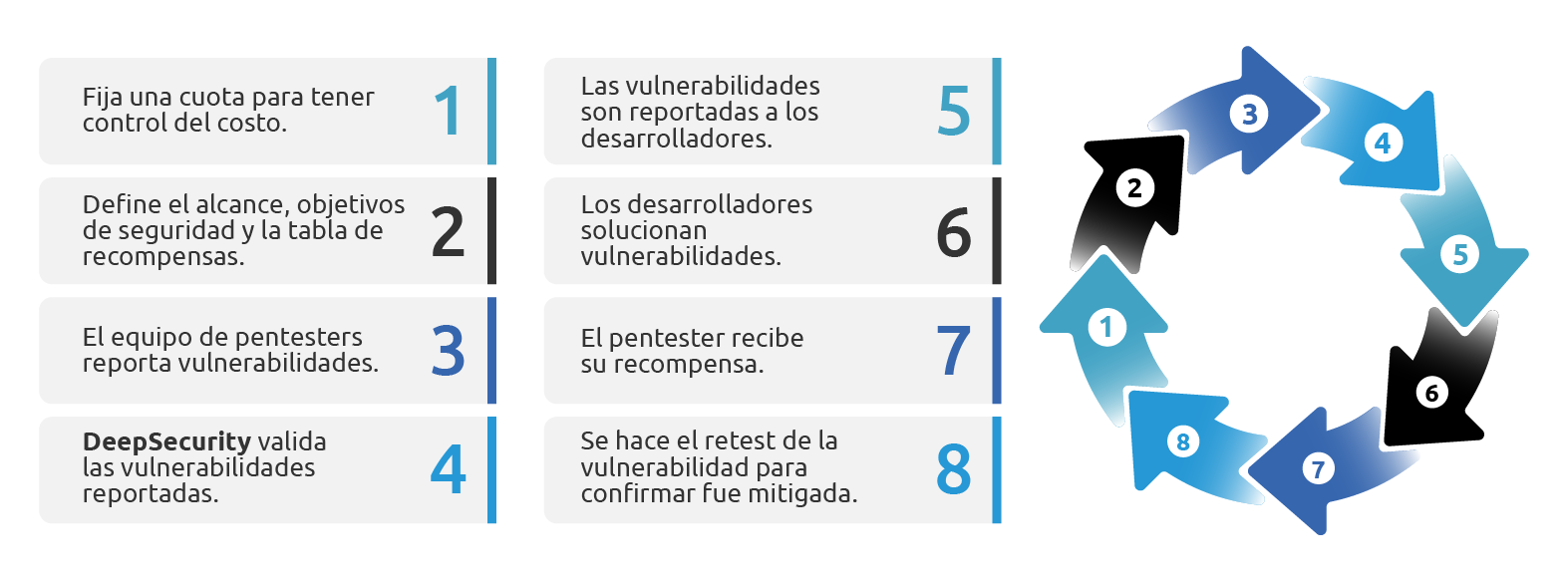

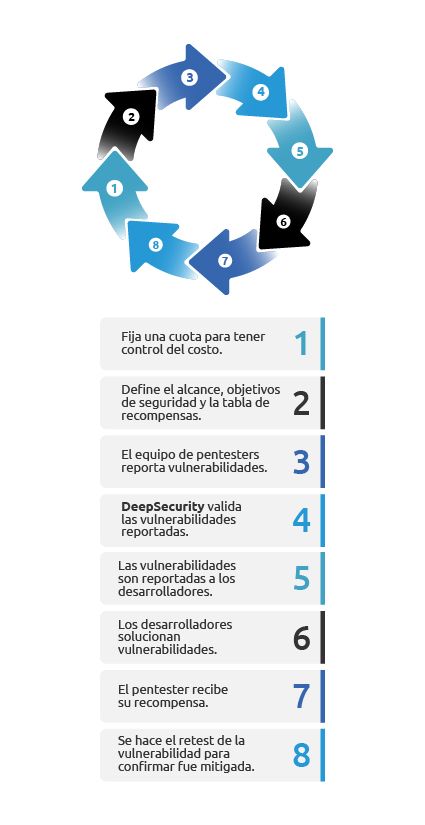

¿Cómo Trabaja?

Asegura tus servicios en línea de una manera más efectiva

Es una alternativa eficaz de complemento a largo plazo para las pruebas de penetración y las auditorías de seguridad, y permite que incluso las medianas empresas que no pueden permitirse pruebas costosas prueben su seguridad de TI.

Si bien las pruebas de penetración brindan a la empresa una descripción general de su seguridad en una fecha determinada, el programa de recompensas por errores garantiza evaluaciones continuas de seguridad realizadas por un equipo de reconocidos expertos en ciberseguridad.

¿Qué tipos de servicios online debo probar con BUG BOUNTY de DEEPSECURITY?

- Servicios en línea que utilizan datos confidenciales del usuario (por ejemplo, datos personales, de pago o contables), tienda electrónica o su parte (nueva categoría de producto, nueva característica,...)

- Sistemas CRM

- Pasarela de pago en línea

- Una nueva característica de un sitio web

- Una aplicación en línea o un servicio que funciona a través de Internet

- Soluciones de terceros ubicadas en sus servidores

- En general, cualquier producto nuevo que aparece en Internet o extrae datos de bases de datos en línea

¡Mejora la seguridad de tus proyectos online!

¿Quieres unirte al programa de recompensas por errores de DeepSecurity pero no sabes cómo empezar?

Dirígete a nuestra sección de Contacto y escríbenos. Si deseas crear tu primer programa de recompensas por errores directamente en DeepSecurity, podemos ayudarte con las plantillas que hemos preparado para ti junto con nuestros expertos en seguridad.

Paga solo por vulnerabilidad reportada

El alcance de este servicio incluye errores de seguridad para aplicaciones web, aplicaciones móviles, API y más. Empresas como Google, Facebook, Twitter y PayPal participan de este tipo de programas. DeepSecurity sigue esta filosofía y la política de divulgación responsable.